Ce qui ne change pas

Cela ne change pas.

La plupart des RSSI font aujourd'hui état d'une approche écologique en matière de sécurité cryptographique. Mais ce statut « vert » est basé sur des normes de cryptage dont la date d'expiration est publiée. Le NIST l'a défini. Les adversaires exploitent déjà cette faille grâce à Harvest now, puis à des stratégies ultérieures à décrypter. Le choix consiste à décider de ce que le terme « sécurisé » est autorisé à signifier sur votre montre.

Déployer un nœud renforcé par PQCTéléchargez le guide CISO Quantum Harvest

Les organisations qui collectent vos communications cryptées aujourd'hui n'attendent pas la physique. Ils ont déjà ce dont ils ont besoin. L'informatique quantique ne sera que l'événement de déchiffrement. L'événement de collecte a lieu actuellement et il n'apparaîtra dans aucun de vos outils de surveillance des menaces actuels.

Le marché de la sécurité est saturé de langages adjacents aux données quantiques. « Prêt pour le Quantum. » « Résilient aux phénomènes quantiques. » « Un cryptage à l'épreuve du temps. » Aucune de ces expressions n'a de définition réglementaire. Aucun d'entre eux n'engage un fournisseur à quoi que ce soit. Il n'y a que deux questions qui comptent :

Lire le livre blanc sur l'architecture cryptographique →

Nous ne vendons pas une vision d'avenir. Nous fournissons une infrastructure qui est opérationnelle aujourd'hui, dans votre juridiction spécifique, sur la base des normes que les gouvernements et les entreprises adoptent déjà.

Téléchargez le livre blanc sur l'architecture cryptographique →

La question que se pose chaque RISO avant tout changement d'infrastructure est la même : qu'est-ce qui interrompt ? La réponse à cette question est simple.

Chaque jour de retard est un autre jour de collecte de communications. Les organisations qui agissent maintenant auront fermé la fenêtre avant que cela ne soit important. Ceux qui attendront expliqueront la violation, à leur conseil d'administration, aux régulateurs et dans le cadre d'un cadre de responsabilité personnelle qui n'existait pas il y a cinq ans.

Déployer un nœud renforcé par PQCPlanifiez une évaluation de l'état de préparation à la souverainetéLes délais de déploiement dépendent de votre environnement : sur site, cloud souverain ou cloud suisse. Pour la plupart des entreprises, la pile renforcée par PQC est déployée dans les mêmes délais qu'un déploiement RealTyme standard. Il n'y a pas de période de migration prolongée, pas de basculement progressif des algorithmes et aucune interruption pour les utilisateurs existants. Vos équipes utilisent une infrastructure résistante aux attaques quantiques dès le premier jour du déploiement, et non à la fin d'un programme de transition pluriannuel.

Non L'implémentation hybride du PQC de RealTyme est optimisée spécifiquement pour éviter la dégradation des performances des communications en temps réel. L'établissement d'une clé post-quantique ajoute une surcharge négligeable à l'initiation de la session. Une fois la session établie, tous les messages, appels et transferts de fichiers sont exécutés selon un cryptage symétrique AES-256, qui n'est pas affecté par l'informatique quantique et n'est pas modifié par la couche PQC. Vos équipes ne remarqueront aucune différence en termes de vitesse, de latence ou de facilité d'utilisation.

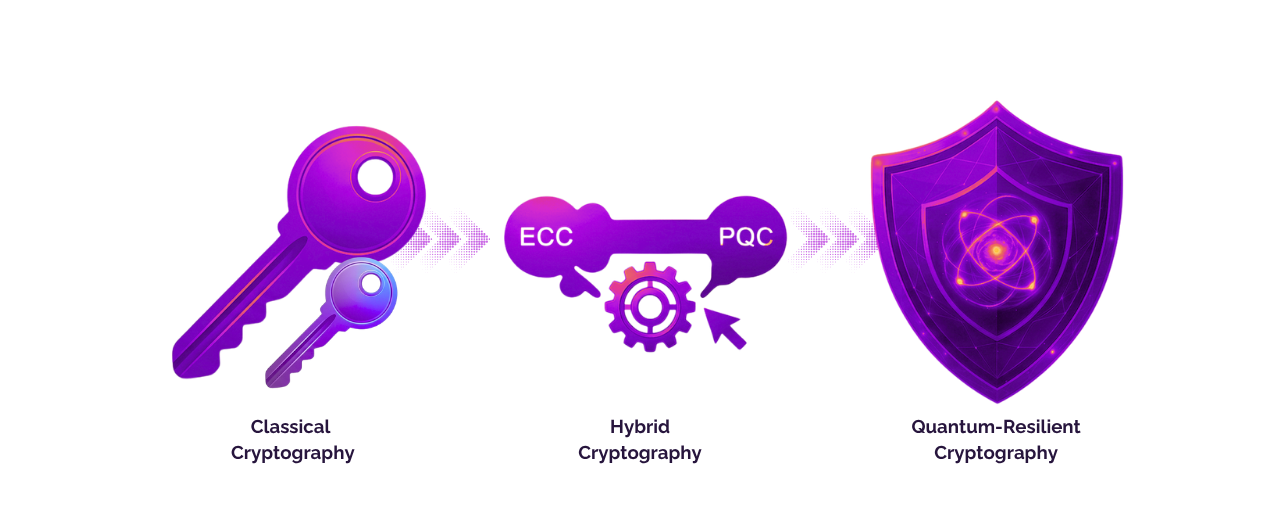

La cryptographie post-quantique remplace les algorithmes mathématiquement vulnérables par de nouveaux algorithmes que les ordinateurs quantiques ne peuvent pas déchiffrer efficacement. Il fonctionne entièrement sur le matériel classique existant et peut être déployé sur n'importe quel réseau à n'importe quelle échelle. Quantum Key Distribution utilise la physique quantique pour détecter les écoutes lors de l'échange de clés, mais nécessite un matériel dédié à la fibre optique et est actuellement limitée aux liaisons point à point à courte portée. Le PQC est la voie de migration pratique pour les communications à grande échelle des entreprises et des gouvernements. QKD est une couche supplémentaire pour les liaisons d'infrastructure fixe les plus sensibles où l'investissement matériel est justifié.

Non, et c'est précisément la logique qui crée une exposition au HNDL. Les données cryptées sur votre plateforme actuelle aujourd'hui sont les données à risque. Chaque mois de retard entre aujourd'hui et la mise à jour de votre plateforme est un mois supplémentaire de communications entrant dans les archives de l'adversaire sous un cryptage classique. La migration PQC n'a pas besoin d'attendre une actualisation de la plateforme. RealTyme se déploie en tant qu'infrastructure autonome et souveraine. Il n'est pas nécessaire de remplacer au préalable votre stack existant. Les deux peuvent fonctionner en parallèle pendant n'importe quelle transition.

Les données historiques chiffrées selon des algorithmes classiques avant votre déploiement PQC restent exposées à la collecte HNDL. Cela ne peut pas être modifié rétroactivement. C'est précisément la raison pour laquelle le moment de la migration est important. Les données chiffrées après le déploiement sont protégées par le modèle hybride PQC. Pour les organisations possédant des archives historiques très sensibles, l'équipe de RealTyme peut fournir des conseils sur les stratégies de rechiffrement des données au repos. La priorité est de stopper la croissance de l'archive vulnérable, qui commence dès le déploiement.

Oui La pile cryptographique PQC complète — ML-KEM-1024 (FIPS 203) et ML-DSA-87 (FIPS 204) dans un modèle hybride avec cryptage classique — est disponible dans les trois options d'hébergement. Le modèle de déploiement n'affecte pas l'architecture cryptographique. Que vous déployiez sur votre propre infrastructure, dans un cloud souverain relevant de votre juridiction ou dans le cloud suisse, la protection mathématique est identique. Le modèle de déploiement détermine la juridiction légale qui régit vos clés et vos données, ce qui constitue la seconde moitié de l'équation de sécurité.

La première étape consiste à comprendre où la cryptographie classique est actuellement intégrée à votre stack : une nomenclature cryptographique (CBOM). L'équipe d'ingénierie de RealTyme propose une évaluation de l'état de préparation à la souveraineté qui cartographie votre exposition cryptographique actuelle, identifie les cibles de migration les plus prioritaires en fonction de la longévité et de la sensibilité des données et produit un plan de transition documenté. Cette évaluation constitue la base d'un programme de migration défendable, du type qui résiste à l'examen réglementaire et à l'examen du conseil d'administration. Programmez-en un en utilisant le lien ci-dessous.